Для начала, нам необходимо запустить оснастку Управления Групповой Политикой.

Для начала, нам необходимо запустить оснастку Управления Групповой Политикой.

Далее идем по дереву Доменной политики.

2. Политики

3. Конфигурация Windows

4. Параметры безопасности

5. Политики управления приложениями

Нас интересует пункт AppLocker. Правой клавишей, выбираем Импортировать политику…

Где же ее взять?

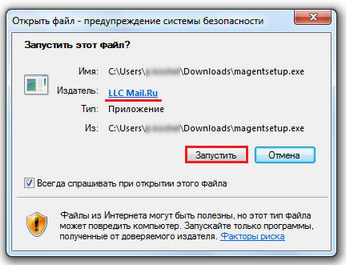

Скачать: Black list application

В итоге получаем список правил, которые регламентируют запуск приложений выпущенные производителями Mail Group. При необходимости, этот список можно увеличивать, или уменьшать.

Да, и на последок: приложения от Mail Group, которые были установлены ранее, никуда не денутся, не стоит рассчитывать на чудо… 🙂

cmd -> gpedit.msc

cmd -> gpedit.msc Подцепил внезапно весь букет от Mail.ru. Все удалил при помощи Uninstall Tool, почистил мусор в реестре, в хроме убрал все лишнее. Но вот поисковик никак не имел возможности изменить, выдавало, что «Этот параметр включен Администратором» и все, остальные поисковики неактивны. Нашел очень простой и быстрый способ исправить это:

Подцепил внезапно весь букет от Mail.ru. Все удалил при помощи Uninstall Tool, почистил мусор в реестре, в хроме убрал все лишнее. Но вот поисковик никак не имел возможности изменить, выдавало, что «Этот параметр включен Администратором» и все, остальные поисковики неактивны. Нашел очень простой и быстрый способ исправить это: 1. On the Start menu, point to All Programs, point to SQL Server 2016, point to Configuration Tools, and then click SQL Server Configuration Manager.

1. On the Start menu, point to All Programs, point to SQL Server 2016, point to Configuration Tools, and then click SQL Server Configuration Manager.

В Powershell от имени Администратора необходимо выполнить команду:

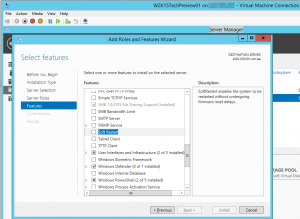

В Powershell от имени Администратора необходимо выполнить команду: Ура! Наконец-то появилась возможность попробовать свежеиспеченую ОС в «деле» На всякий случай, ниже расписана инструкция предоставленная самой Microsoft, но по сути вся эта писанина сводится к нескольким шагам:

Ура! Наконец-то появилась возможность попробовать свежеиспеченую ОС в «деле» На всякий случай, ниже расписана инструкция предоставленная самой Microsoft, но по сути вся эта писанина сводится к нескольким шагам: Итак, задача была совершенно не тривиальна в некотором роде, т.к. по сути подразумевает несовместимые друг с другом вещи:

Итак, задача была совершенно не тривиальна в некотором роде, т.к. по сути подразумевает несовместимые друг с другом вещи: